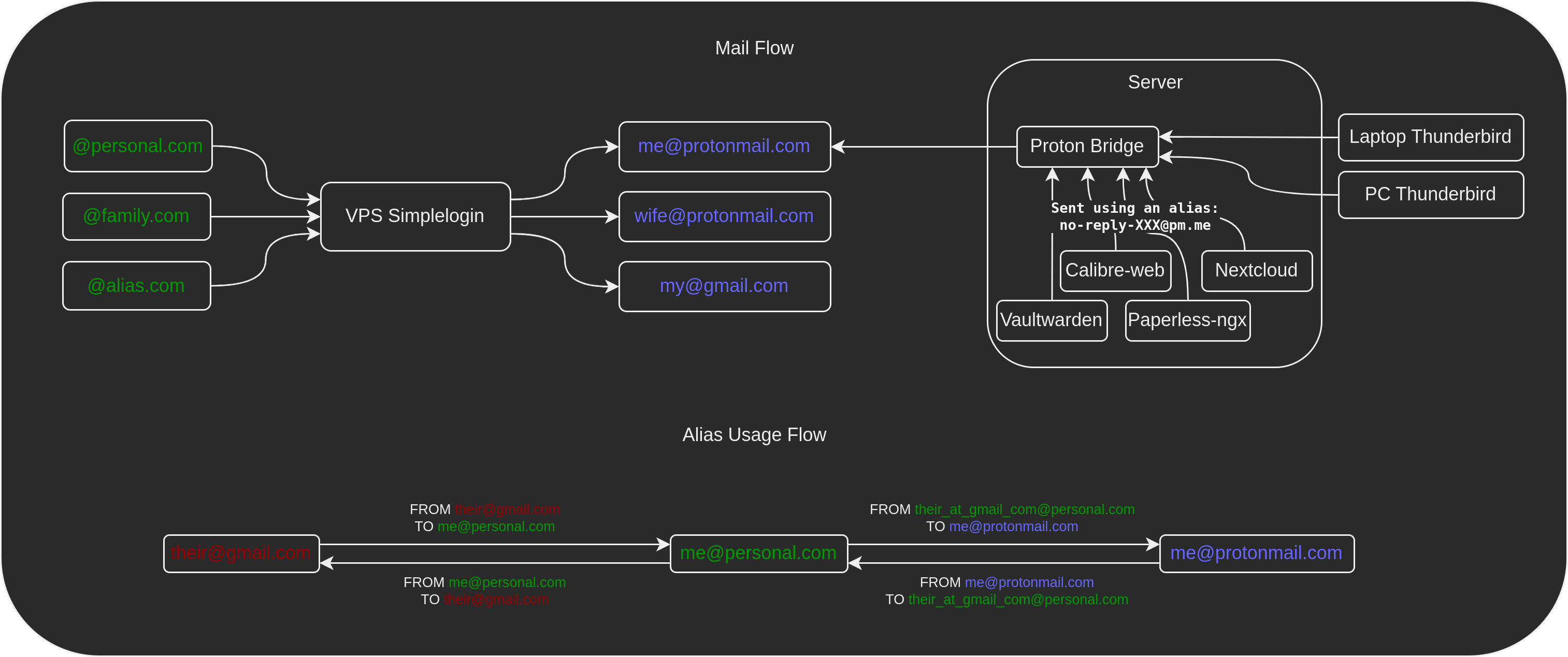

Стратегия

Заметки

- Перед началом проверьте репутацию IP вашего VPS.

- Для настройки домена используйте официальную документацию.

- Изучите каждую переменную окружения для simplelogin и postfix.

- SWAG используется для генерации сертификатов, после чего сертификаты монтируются в postfix.

- В SWAG используется post-renewal hook

./swag/etc/letsencrypt/renewal-hooks/post/postfix.sh:

- В postfix монтируется скрипт

/etc/periodic/hourly/renew-postfix-tlsдля перезагрузки после обновления сертификатов:

- Настоятельно рекомендуется настроить Crowdsec, Geoblock и Firehol.

- После завершения настройки проверьте dmarc.

- После завершения настройки проверьте spam score.

Пример compose

Пример ENV-файла

Самопроверка

Создайтеtest-алиасы для каждого домена и отключите их, чтобы не получать письма. Добавьте следующий скрипт в cron хоста, отредактировав TARGETS и curl команду под себя.